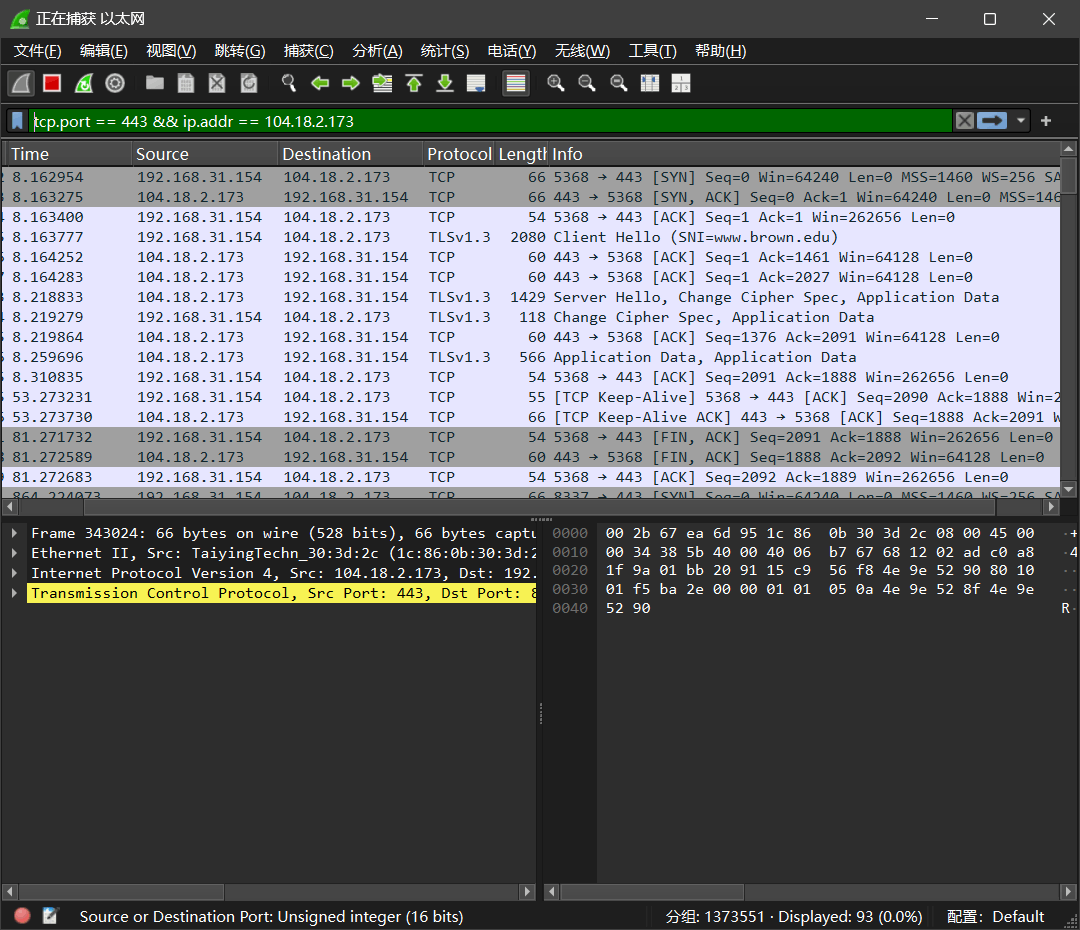

通过wireshark观察三次握手

观察浏览器向网络服务器打开TCP连接,使用SYN、SYNAC、ACK的三次握手

在Filter输入

1

tcp.port == 443 && ip.addr == 104.18.2.173

tcp.port:向服务器发送TCP分段的端口

443:HTTPS默认端口

104.18.2.173:www.brown.edu的ip地址

选择要监听的网卡

现象:

第一行:三次握手的第一步,数据包标志为[SYN],从本地客户端随机分配的5368端口向IPDA1443端口发送HTTPS请求,同步请求

第二行:三次握手的第二步,服务器返回[SYN, ACK]包到本地客户端,同步请求与确认

第三行:三次握手的第三步,本地客户端回应IPDA的[ACK],确认

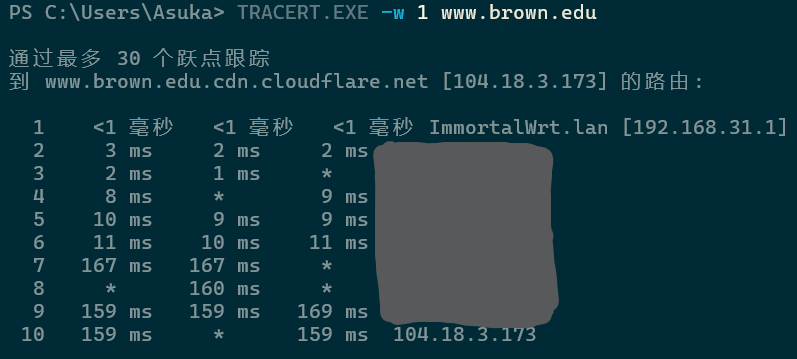

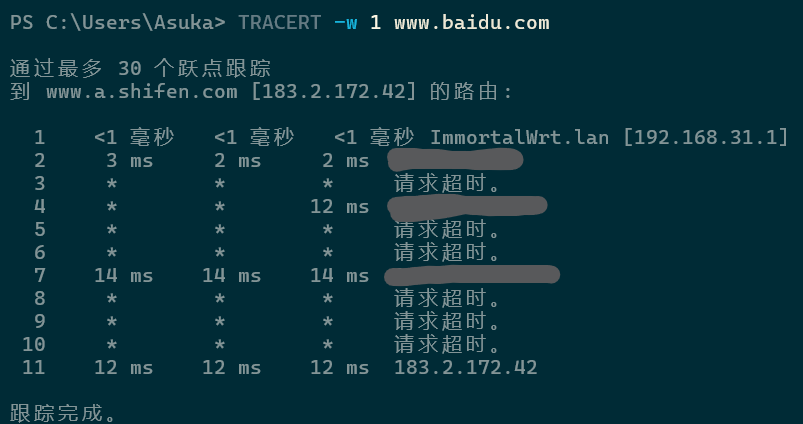

通过Tracert观察数据包在链路层通过互联网的路径

- 在PowerShell输入命令

1 | TRACERT.EXE -w 1 www.brown.edu |

-w 1:指定1s的超时时间

现象:

*:timeout / 对方拒绝请求

站长工具-IP所在地批量查询 可以查看每一跳router的地理位置

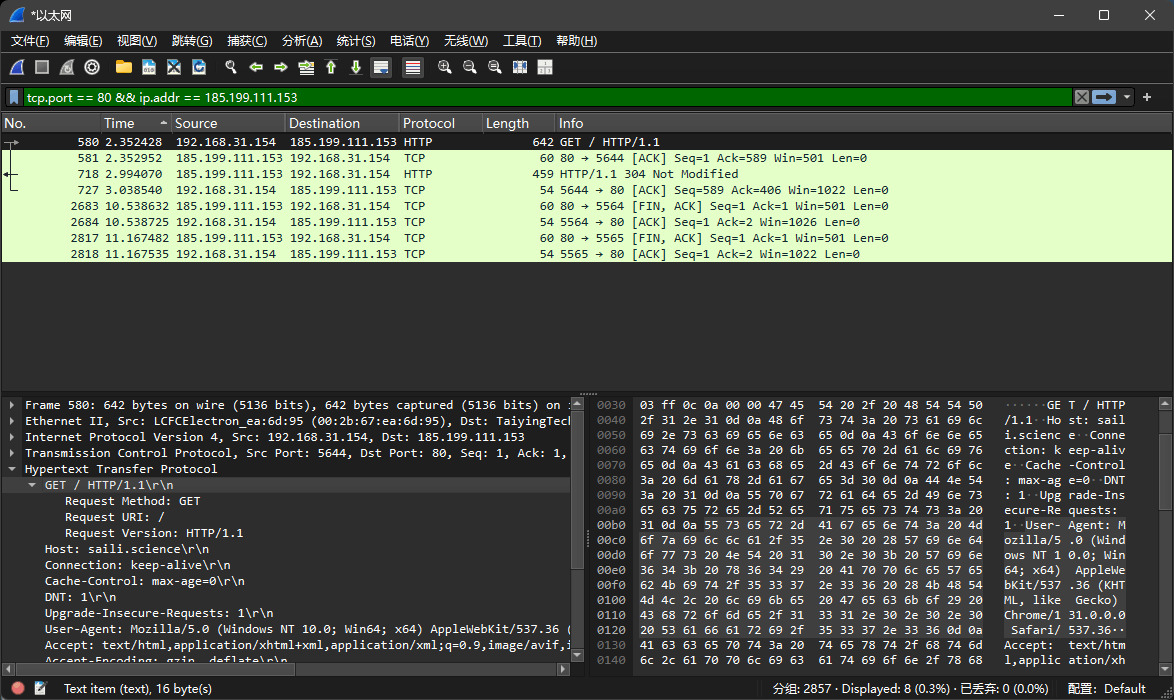

通过wireshark观察数据封装

现象:

左下:

第一行:物理层

第二行:链路层

第三行:网络层

第四行:传输层(TCP)

第五行:应用层(HTTP)

IP destination addr↩︎